Het met een druk op de knop leveren van forensisch bewijs betekent dat er reeds informatie is vastgelegd. Volgens artikel 8 EVRM is beperking van het recht op eerbiediging van de persoonlijke levenssfeer alleen toegestaan voor zover dit "bij de wet is voorzien" en dit "in een democratische samenleving noodzakelijk is". Artikel 10 van de grondwet gebiedt dat de beperking van het grondrecht op bescherming van de persoonlijke levenssfeer een basis dient te hebben in een wet in formele zin. Uiteindelijk gaat het zoals reeds op de andere blogs vermeld is om toetsing aan de beginselen van proportionaliteit en subsidiariteit.

(Strafvorderlijke) Vergaring van gegevens is in beginsel toegestaan, ook indien er sprake is van aanwending van gegevens voor een ander doel dan waarvoor de gegevens zijn vergaard en ook indien dit leidt tot een inbreuk op het grondrecht op bescherming van de persoonlijjke levenssfeer, mits steunend op de wet, noodzakelijk in het belang van de strafvordering en voorzien van passende waarborgen. Er moeten waarborgen zijn tegen willekeur en er moet voldaan zijn aan de eis van toegankelijkheid en voorzienbaarheid.

In ons geval is de uiteindelijke doelstelling vastleggen van digitaal bewijs voor strafbare feiten. In principe wordt aan bovenstaande criterium "vastleggen voor andere doeleinden dan …" voldaan. Tegelijkertijd moeten persoonlijke belangen beschermd worden. Met andere woorden:

Er moeten afspraken komen en deze afspraken moeten worden getoetst.

Dit klinkt als een overeenkomst / convenant.

Wat we willen bereiken is een procedure binnen bedrijven waarover afspraken gemaakt worden en die door onafhankelijken kan worden beoordeeld op juistheid, maar ook kan worden gecontroleerd op de wijze van uitvoeren. Met andere woorden:

De volgende processen/inrichtingsmaatregelen moeten worden genomen:

| Stap | Omschrijving |

|---|---|

| Voer Risico analyses uit | Het startpunt, eerder de hypothese genoemd, voor het bepalen in welke situatie bewijs geleverd zou moeten kunnen worden. Vaststellen welke hierbij gebeurtenissen van belang zijn en derhalve bewaard moeten worden. Onderdeel van deze stap is inschatten hoe vaak situatie zich voordoet om een prioriteit vast te kunnen stellen. Een berekening van de optredende kosten (directe kosten, gevolgschade en imagoschade) kan hierbij helpen. |

| Doe een analyse van het gewenste bewijs | Van alle geïdentificeerde gebeurtenissen moet een overzicht van bronnen van bewijs worden aangegeven. |

| Beoordeel beschikbaar bewijs | Dit overzicht moet worden vergeleken met de beschikbare bronnen van bewijs om gaten te identificeren. |

| Verzamelen belangrijke Systeemdocumentatie | Deze documentatie moet het systeem en de door dit systeem geleverde diensten kunnen uitleggen aan onderzoekers/juristen. Eventuele onvoorziene gebeurtenissen kunnen hiermee sneller worden geidentificeerd, waardoor nieuwe bronnen van bewijs kunnen worden gevonden en/of bewaakt. |

| Beoordeel backups, archiveringsprocedures en faciliteiten | Backups worden meestal bewaard voor disaster recovery of compliance doeleinden, maar de relatie naar bewijsvoering van goede backups moet eveneens beschreven worde. |

| Schrijf beleid bewijsmateriaal inzameling en -behoud | Nu is het mogelijk een beleid te schrijven waarin wordt aangegeven hoe om te gaan met het verzamelen van bewijs. Daarnaast moeten richtlijnen worden geschreven hoe specifieke resources dienen te worden behandeld. Deze richtlijnen moeten periodiek worden herzien. |

| Zet een incident management team op | Peronen en taken moeten benoemd worden. Het moet duidelijk zijn wie wat doet, aan welke persoon/instantie wat gerapporteerd wordt. |

| Herzie de arbeidscontracten | Aanpassingen in de bestaande arbeidscontracten kunnen noodzakelijk zijn. Zie hiervoor ook de overige blogs. Samenvattend betreft het hier: mogelijke strijdigheid tussen opslag van digitaal bewijs en mensenrechten. Meldingen aangaande de aanpassingen als gevolg van het beleid en/of de richtlijnen kunnen noodzakelijk zijn. |

| Identificeer omissies | Al bovengenomde stappen kunnen leiden tot het identificeren van omissies. De belangrijke issues zullen op basis van de risico analyses zijn af te leiden. |

De volgende operationele maatregelen moeten worden genomen:

| Stap | Omschrijving |

|---|---|

| Benoem een aanspreekpunt | Dit is een startpunt binnen de organisatie waar requirements om bewijs te produceren in 1ste instantie worden aangeleverd. Dit aanspreekpunt doet ook de initiële diagnose en stelt procedures op rond de levering van het bewijs. |

| Richt een CSIRT in | Het CSIRT bestaat uit bijvoorbeeld:

Doelstelling is het MT bij operationele taken te vervangen. |

| Rol van het MT | De rol van het MT is naast de huidige taak:

|

| Single Point of Contact | Een specifiek aanspreekpunt vergemakkelijkt de contacten met justitie. Het SPOC biedt ondersteuning aan toegang tot specifiek bewijsmateriaal, achtergrond informatie en ondersteunt bij afspraken voor interviews |

Conclusie:

Het proces rond het verkrijgen van forensisch deugdelijk bewijs moet controleerbaar zijn. Dit betekent dat processtappen en (taken van) medewerkers duidelijk gedefinieerd en controleerbaar moeten zijn. Wij hebben een poging gedaan eisen neer te zetten op basis waarvan convenanten kunnen worden afgesproken met het openbaar ministerie.

Hiermee is ons inziens een mogelijkheid geschapen met één druk op de knop (zie bovengenoemde proces/inrichtings stappen) deugdelijk bewijs te leveren. Alle betrokkenen kunnen dit bewijs op zowel de inhoud als de procesgang beoordelen aan de hand van het convenant.

Geplaatst door Bert

Geplaatst door Bert

Ook hier moet nog steeds achteraf gezocht worden naar relaties.

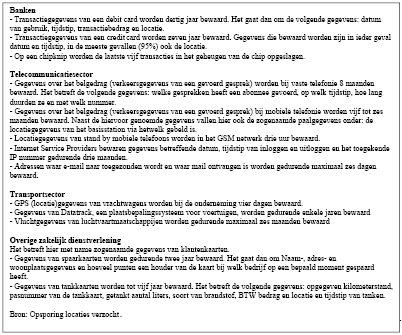

Ook hier moet nog steeds achteraf gezocht worden naar relaties. The Chain-of-Evidence Model illustrates the discrete sets of actions carried out by an insider attempting to inflict malicious damage in an intranet environment. One group of actions is separated from another, based on the level of authority required to execute them. Each group of actions has a different corresponding source of evidence that must be responsible for documenting activity for forensic purposes. However each such source of evidence must be linked to the logs next to it (see above figure) in order to form a complete chain of evidence.

The Chain-of-Evidence Model illustrates the discrete sets of actions carried out by an insider attempting to inflict malicious damage in an intranet environment. One group of actions is separated from another, based on the level of authority required to execute them. Each group of actions has a different corresponding source of evidence that must be responsible for documenting activity for forensic purposes. However each such source of evidence must be linked to the logs next to it (see above figure) in order to form a complete chain of evidence.